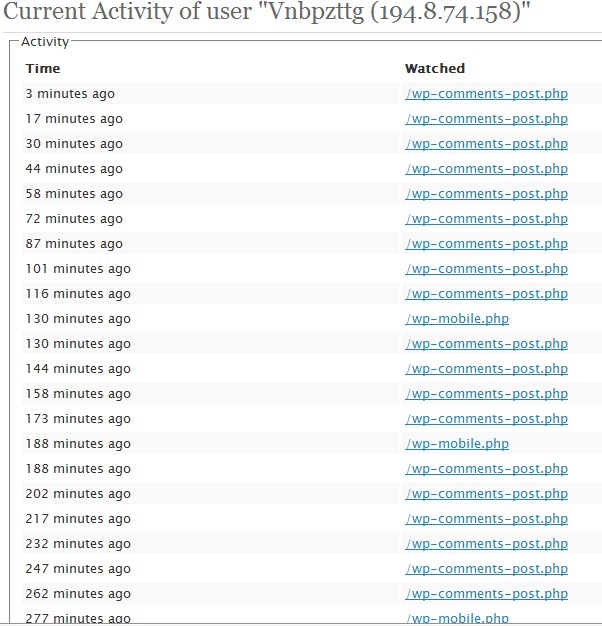

最近、私は、ブログは、サーバー上で行われ、より慎重になる始めた。 私は本当に多くのヒットで、ブログを読んでいることがわかった。 明らかな例は、下の画像にあります。

このような スパムボット 多くあり、それらのコメントが何百によって収集 アキスメット。 私が知っている WordPressへのオプションがあります IPをブロック 誰がコメントすることを望んでいるが、これは二つの理由から、あまり助けにはなりません。

1.ブロックされている場合のIP WordPress ->ダッシュボード、サーバーにアクセスするとトラフィックがあります。

2。 サーバは100ブログである場合...それぞれが同じIPブロックがあります。 (頭痛)

3.同じIPから、開いている他のポートで脆弱なセキュリティポイントを探すことができます。 (私はXNUMXつの理由を言ったことを知っています。XNUMXつはボーナスです)

サイト上のIPブロックにアクセスするもう一つの方法は、ファイルを編集します .htaccessfolderuルートから、ここでサイトのファイル(通常はある public_htmlの)。 記事を書いたとき、私は "6月2007を通じて、このような幻想を持っていたIPスパマーへのアクセスを拒否する"。

ブロッキングIPの方法htaccessを、私は1つの理由のため、誰にもお勧めしません:。よりロードされたhtaccessを、サイトが増えるのロード時間。 100ファイル場合htaccessファイルは1 50アパッチに関する指令(HTTPサーバー)を持っているでしょう、あなたは、2つのキャンドルキャンディ:)を置くことができます

私は、第三の方法がベストだと思います.. IPブロッキングサイトで 、すべての ポート使用して iptables.

上の図では、いくつかのブログページをスパムしようとIP 194.8.74.158を見られている。 サーバーレベルで彼のロックは次のとおりです。

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#もちろん、手にすべてのIPをブロックしないように。 我々が見てきたので、ボットは、同じブロック内でより多くのIPアドレスです。 それが存在する場合、 ARIN si RIPE.

WHOIS(ripe.net)194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GB[OK]をクリックします。 IPアドレスは、彼らが(どちらかウェブでまたはメールで)サーバあたりの訪問者を望んでいないが確実な地域から来ている場合、我々はすべてを包含する、2クラスC(クラスCサブネット)へのアクセスをブロックするためのオプションを達するIPと194.8.74.0 194.8.75.255間ビーチ。

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptablesの-L、 「チェーン入力」IPリストを参照してください。